«`html

Обнаружение уязвимостей программного обеспечения

Обнаружение уязвимостей программного обеспечения значительно улучшилось за счет использования моделей глубокого обучения, которые показали высокую точность в выявлении потенциальных уязвимостей в программном обеспечении. Эти модели анализируют код для выявления шаблонов и аномалий, указывающих на уязвимости, но они не защищены от атак. Атаки, направленные на обман модели путем манипулирования входными данными, представляют серьезную угрозу для безопасности этих систем. Это подчеркивает необходимость постоянного совершенствования механизмов обнаружения и защиты.

Проблема адверсивных атак

Адверсивные атаки могут успешно обойти системы обнаружения уязвимостей на основе глубокого обучения, путем манипуляции входными данными таким образом, что модели делают неправильные прогнозы. Это подрывает надежность этих моделей и создает серьезные риски, поскольку злоумышленникам удается эксплуатировать уязвимости незамеченными. Усложняет ситуацию растущая изощренность хакеров и увеличивающаяся сложность программных систем, что затрудняет разработку высокоточных и устойчивых моделей для таких атак.

Развитие обнаружения уязвимостей программного обеспечения

Существующие методы обнаружения уязвимостей программного обеспечения тесно оперируют различными методиками глубокого обучения. Например, некоторые модели используют абстрактные синтаксические деревья (Abstract Syntax Trees, AST) для извлечения высокоуровневых представлений функций кода, в то время как другие применяют деревянные модели или передовые нейронные сети, такие как LineVul, использующий трансформаторные подходы для предсказания уязвимостей на уровне строк. Несмотря на их продвинутые возможности, эти модели могут быть обмануты адверсивными атаками. Исследования показали, что эти атаки могут эксплуатировать уязвимости в процессах прогнозирования моделей, приводя к неправильным классификациям.

Инновационная атака EaTVul

Исследователи из CSIRO’s Data61, Swinburne University of Technology и DST Group Australia представили EaTVul — инновационную стратегию избегания атак. EaTVul разработана для демонстрации уязвимости систем обнаружения на основе глубокого обучения перед адверсивными атаками. Метод включает всесторонний подход к эксплуатации этих уязвимостей с целью подчеркнуть необходимость более надежной защиты в обнаружении уязвимостей программного обеспечения.

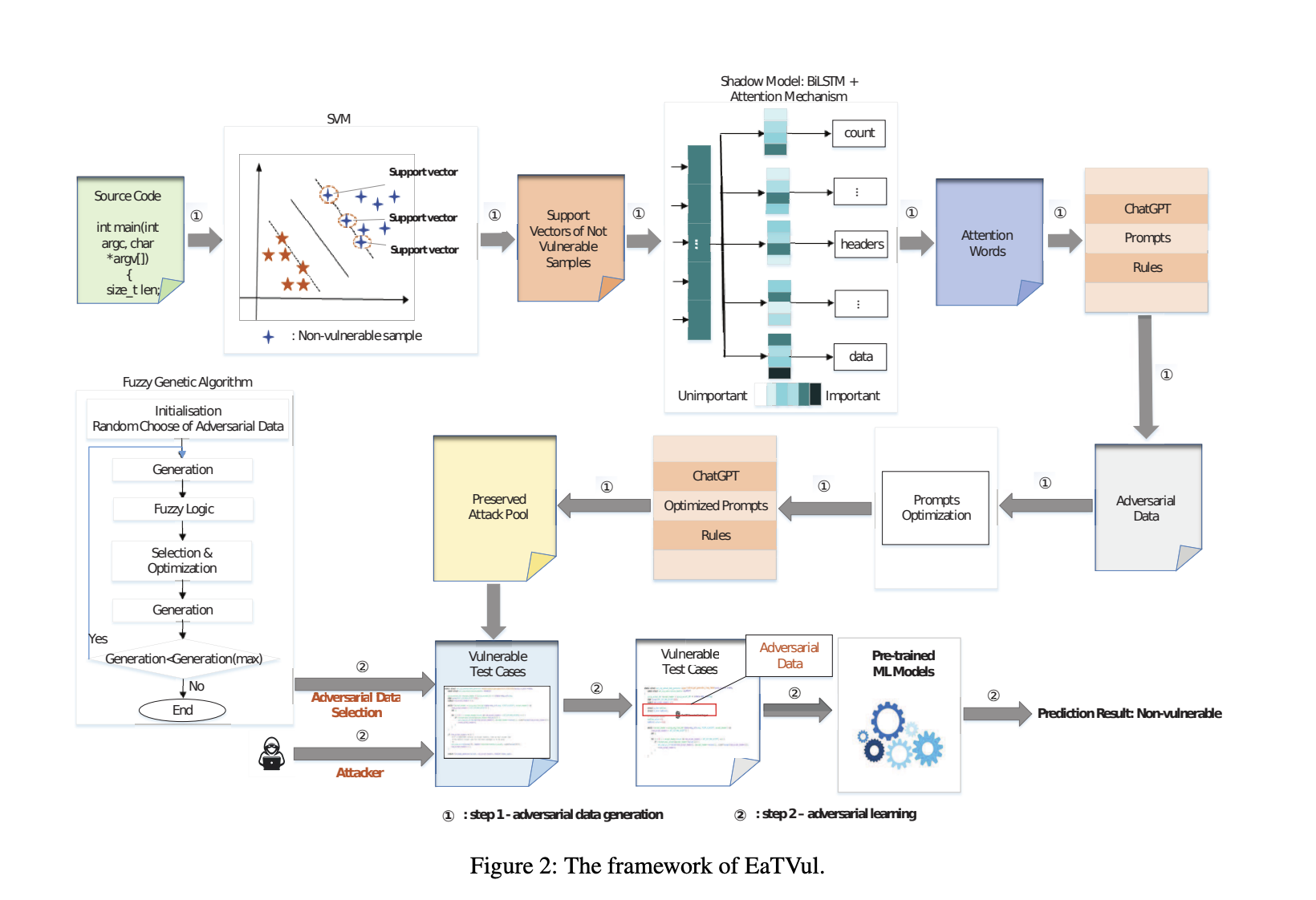

Методика EaTVul

EaTVul представляет собой подробный и многоуровневый метод. В системе сначала идентифицируются критические неуязвимые образцы при помощи метода опорных векторов (Support Vector Machines, SVM). Эти образцы помогают выявить признаки, влияющие на прогнозы модели. Затем используется механизм внимания для выявления этих важных признаков, которые затем используются для генерации адверсивных данных при помощи ChatGPT. Эти данные оптимизируются с использованием нечеткого генетического алгоритма, который выбирает наиболее эффективные адверсивные данные для осуществления атак избегания. Цель состоит в изменении входных данных таким образом, чтобы модели обнаружения неправильно классифицировали их как неуязвимые, обходя защитные меры.

Результаты и выводы

Эффективность EaTVul была тщательно проверена, и результаты впечатляют. Метод достиг более 83% успешных атак для фрагментов размером более двух строк и до 100% для фрагментов размером в четыре строки. Эти высокие показатели эффективности подчеркивают результативность метода в обходе моделей обнаружения. В различных экспериментах EaTVul продемонстрировала способность последовательно манипулировать прогнозами моделей, выявляя значительные уязвимости в текущих системах обнаружения. Например, в одном случае успешность атак достигла 93.2% при модификации уязвимых образцов, иллюстрируя потенциальное воздействие метода на безопасность программного обеспечения.

Заключение

Исследование EaTVul подчеркивает критическую уязвимость систем обнаружения уязвимостей программного обеспечения на основе глубокого обучения перед адверсивными атаками. EaTVul выявляет эти уязвимости и подчеркивает неотложную необходимость разработки надежных механизмов защиты. Исследование подчеркивает важность постоянного исследования и инноваций для улучшения безопасности систем обнаружения программного обеспечения. Показывая эффективность адверсивных атак, это исследование привлекает внимание к необходимости интеграции передовых стратегий защиты в существующие модели.

Напоминание и рекомендации

Исследование EaTVul предоставляет ценные информацию о уязвимостях текущих систем обнаружения программного обеспечения на основе глубокого обучения. Высокие показатели успешности метода в атаках избегания подчеркивают необходимость более надежной защиты от адверсивной манипуляции. Исследование служит важным напоминанием о постоянных вызовах в обнаружении уязвимостей программного обеспечения и важности непрерывного развития для защиты от новых угроз. Необходимо интегрировать надежные механизмы защиты в модели глубокого обучения, чтобы они оставались устойчивыми к адверсивным атакам и сохраняли высокую точность в обнаружении уязвимостей.

Проверьте статью. Вся заслуга за это исследование принадлежит его авторам. Также не забудьте подписаться на нас в Twitter, присоединиться к нашему каналу в Telegram и группе LinkedIn. Если вам нравится наша работа, вам понравится и наша рассылка.

Не забудьте присоединиться к нашей подподписке (47k+) в ML SubReddit

Посмотрите предстоящие вебинары по ИИ здесь

Статья: EaTVul: демонстрация свыше 83% успешных атак избежания на системы обнаружения уязвимостей программного обеспечения на основе глубокого обучения опубликована на сайте MarkTechPost.

«`