«`html

Использование искусственного интеллекта (ИИ) в кибербезопасности

Кибербезопасность — это быстро развивающаяся область, где знание и смягчение угроз являются наиболее необходимыми. В этом контексте attack graph (граф атак) является одним из инструментов, к которому в основном прибегают аналитики безопасности для отображения всех возможных путей атаки на уязвимости в системе. Управление уязвимостями и угрозами стало более сложным с улучшением современных систем. Традиционные методы генерации attack graph, большинство из которых являются ручными и сильно зависят от экспертных знаний, требуют пересмотра. В связи с быстрорастущей сложностью таких систем и динамикой угроз существует естественный спрос на более эффективные и адаптивные подходы в моделировании угроз и генерации attack graph.

Проблемы в кибербезопасности и решения

Одной из основных проблем в кибербезопасности сегодня является постоянно меняющийся ландшафт уязвимостей. Новые уязвимости постоянно открываются, а злоумышленники разрабатывают новые методы эксплуатации. Статические правила, эвристики и ручная кураторство ограничивают классические методы генерации attack graph. Эти подходы занимают много времени и обычно не могут обеспечить необходимый уровень охвата. Эта проблема подвергает системы появлению таких новых угроз, которые ранее не могли быть охвачены статическими моделями. Это, в свою очередь, требует намного более динамичного подхода для того, чтобы следить за быстро меняющейся угрозовой средой.

В настоящее время для создания attack graph используются ручная кураторство и вычислительные алгоритмы. Формальные определения и алгоритмы проверки моделей являются основой текущих техник создания attack graph. Однако эти техники обычно специфичны для определенной области и негибки при внедрении новых типов атак. Например, традиционные методы включают много ручного ввода информации об уязвимости, что могло бы быть улучшено, учитывая, что новые уязвимости почти ежедневно обнаруживаются. Часто такие подходы используют только статические формальные определения атаки, которые не могут быть динамически применены к новым векторам атак. Все это показывает, что существует необходимость в новом подходе, который может динамически адаптироваться к новой информации по мере ее поступления.

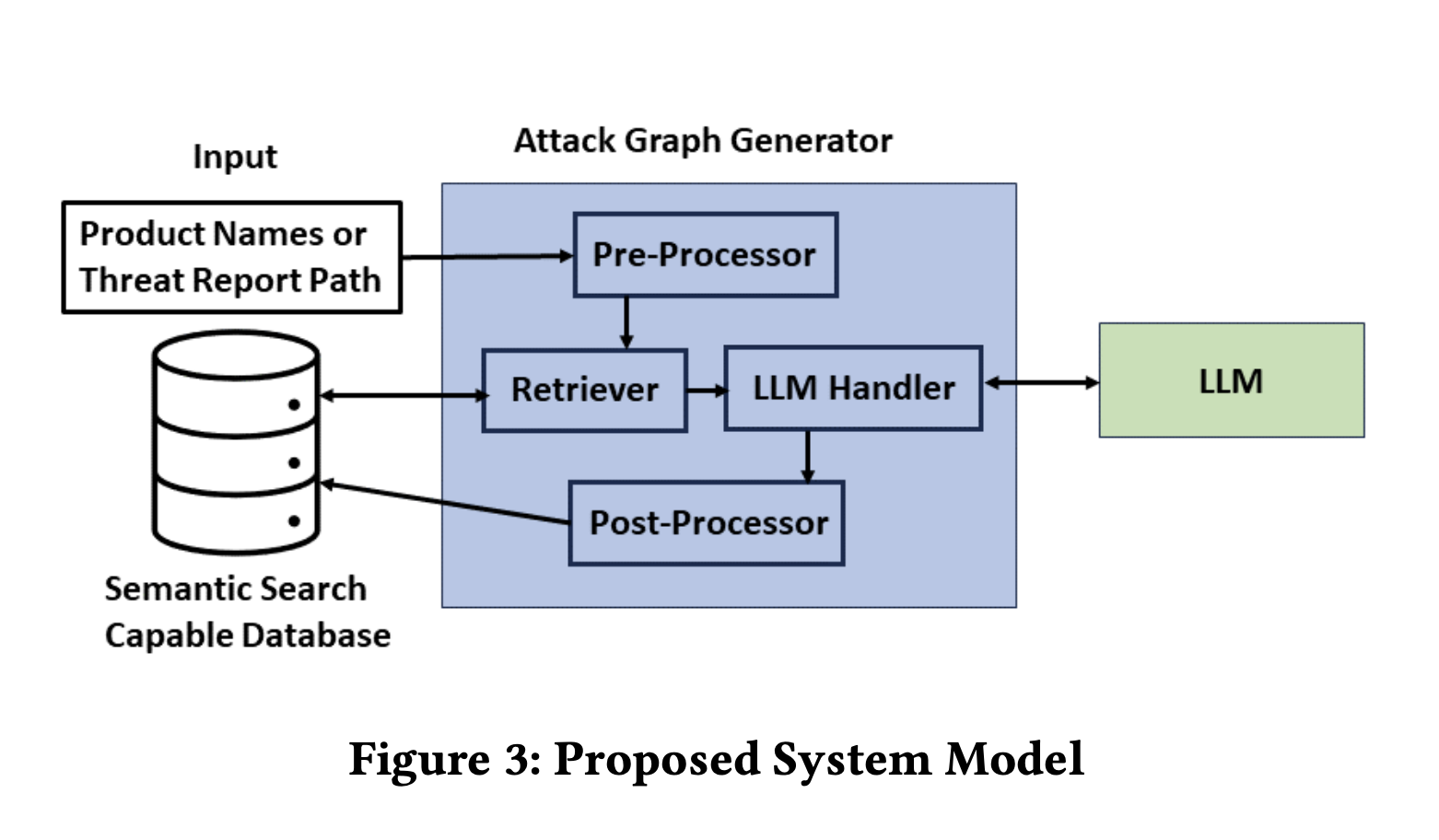

Исследовательская группа из Университета Калифорнии в Ирвайне и Cisco Research предложила новый подход к автоматизированной генерации attack graph с использованием LLM, а именно CrystalBall, на основе GPT-4. Этот подход автоматизирует связывание CVE в соответствии с их предусловиями и последствиями, обеспечивая динамичность и масштабируемость в генерации attack graph. Он разработан для обработки больших объемов неструктурированных и структурированных данных и подходит для современных сред безопасности. Исследовательская группа особенно работала над интеграцией LLM с моделью retriever, что улучшает точность и актуальность сгенерированных attack graph.

Основная технология CrystalBall является сложной и эффективной. Она применяет метод генерации, дополненный retriever, а именно RAG, для извлечения наиболее актуальных CVE по заданному набору информации о системе, предоставленной пользователем, из большого набора данных. Эта информация будет храниться в реляционной базе данных, поддерживающей семантический поиск, позволяя системе связывать уязвимости с высокой степенью точности. Она применяется как чёрный ящик к системе на основе LLM, где последняя генерирует attack graph. Этот подход обеспечивает всесторонность и актуальность сгенерированных графов в контексте их применения для целей безопасности.

Жестко говоря, производительность CrystalBall была протестирована и сравнена с другими методами. Было показано, что исследования в области LLM, особенно GPT-4, повысили эффективность и точность генерации attack graph. Например, он обрабатывал отчеты об угрозах и затем генерировал attack graph с высокой степенью точности, охватывая 95% актуальных уязвимостей и связывая их в последовательные пути атаки. По сравнению с другими моделями, GPT-4 лучше всего справился с детализацией и связыванием уязвимостей между устройствами, генерируя наиболее контекстно актуальные и точные графы. Это решает основной недостаток прежних техник, которые часто упускали важные контекстные связи между уязвимостями.

При использовании больших языковых моделей для кибербезопасности — генерации attack graph, эти результаты имеют большое значение. С другой стороны, CrystalBall улучшает эффективность генерации attack graph, а также их точность и актуальность в реальном времени. Важно отметить, что хотя языковые модели работают довольно хорошо в большинстве сценариев, этот подход все еще имеет ограничения. Недостаток экспертизы в определенной области иногда заставляет языковые модели генерировать графы, которые могут потребовать доработки или проверки со стороны человеческого эксперта. Кроме того, разработка моделей машинного обучения для задач кибербезопасности вызывает этические опасения из-за возможности злоупотребления.

Выводы и предложения

В заключение, данное исследование показывает, что оно предоставляет эффективное решение для современных вызовов в области кибербезопасности. Кроме того, система CrystalBall позволяет использовать мощь больших языковых моделей, таких как GPT-4, предоставляя динамичный, масштабируемый и высокоточный метод генерации attack graph. Это один из подходов к преодолению недостатков предыдущих методов в этой области и следованию за быстрым темпом изменений в ландшафте уязвимостей и угроз. Однако остается множество открытых проблем, но потенциальные выгоды этого направления делают его многообещающим для дальнейших исследований и применения в кибербезопасности.

Проверьте статью. Вся заслуга за это исследование принадлежит исследователям этого проекта. Также, не забудьте подписаться на нас в Twitter и присоединиться к нашему Telegram каналу и LinkedIn группе. Если вам нравится наша работа, вам понравится наш новостной бюллетень.

Не забудьте присоединиться к нашему подпреддиту по машинному обучению.

Найдите предстоящие вебинары по ИИ здесь.

Arcee AI представляет Arcee Swarm: Революционное смешение агентов MoA Architecture, вдохновленное кооперативным интеллектом, найденным в самой природе

Пост издания MarkTechPost: Researchers from UCI and Cisco Propose ‘CrystalBall’: A Novel AI Method for Automated Attack Graph Generation Using Retriever-Augmented Large Language Models.

«`